Data und Relic Analyzer verwenden

Seit Odyssey werden diese Module in Data und Relic Site Signaturen, seit Rubicon auch in Ghost Site Anomalien, anders verwendet als „früher”. Was einen beim Einsatz der Module erwartet, ist hier beschrieben. Exanos Zekarath beschreibt in seinem Guide zum Minigame fortgeschrittene Strategien. Viele Tipps, die die Erfolgschance zum finden und besiegen des Systemkerns steigern.

Die mit Data oder Relic Analyzer zu knackenden Scatter Container werden in der Overview als volle Container ![]() angezeigt.

angezeigt.

Ein bereits geleerter Container dieser Art sieht wie ein Cargo Container ![]() aus, hat aber keinen Inhalt mehr. Man hat zwei Versuche, diesen Container zu knacken (in Ghost Sites nur einen!)

aus, hat aber keinen Inhalt mehr. Man hat zwei Versuche, diesen Container zu knacken (in Ghost Sites nur einen!)

Die Module haben eine begrenzte Reichweite von 5km · 6km . Entfernt man sich im Verlauf des Hackens zu weit vom Container, schlägt der Einbruchsversuch fehl. Den Inhalt der Container kann man – wie bei Cargo Containers – aus 2.500m oder weniger Abstand entnehmen.

Ist man im Lowsec/Nullsec unterwegs bietet sich ein Abstand von über 2.000m, weniger als 2.500m an, wenn man ein Cloaking Modul ausgerüstet hat. So kann man sich mit ein wenig Glück vor Besuchern verstecken – wenn man sie rechtzeitig bemerkt.

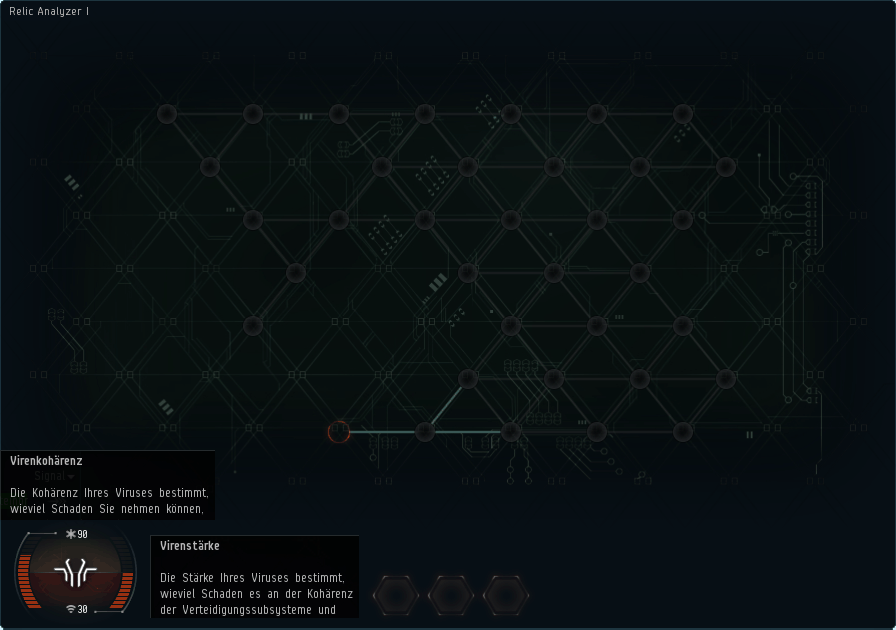

Nach Aufschalten des Containers und Aktivieren des Analyzer Moduls (Bei diesen Modulen kann automatisches Wiederholen deaktiviert werden, ein Cycle genügt) erscheint das Fenster zum Hacken.

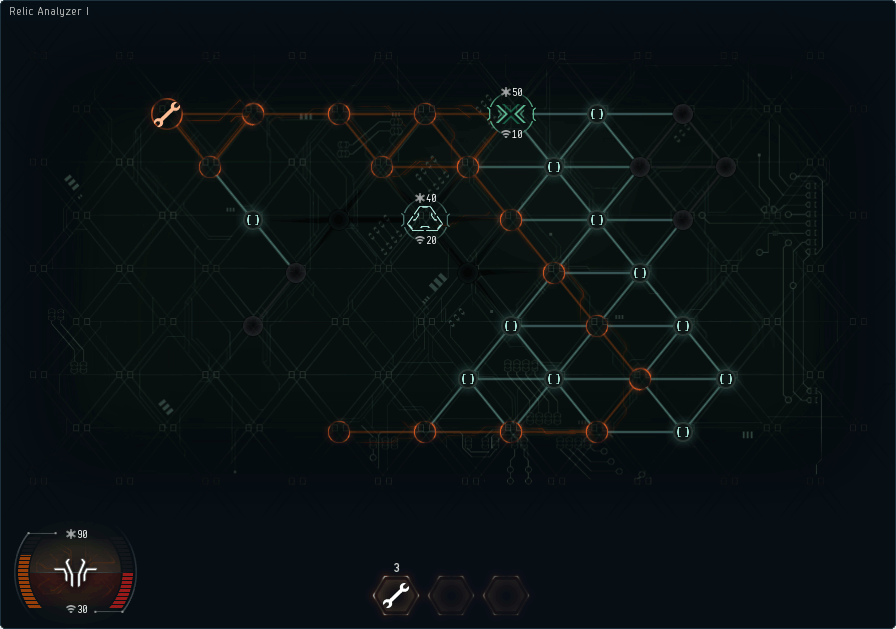

Hier muss nun mit dem eigenen Virus der System Core (Systemkern) gefunden und besiegt werden. Im Fenster Links unten werden die Virus Strength (Stärke, hier 30) und Coherence (Kohärenz, Zusammenhang, hier 90) des eigenen Virus angezeigt. Beides wird durch die T2 Varianten der Analyzer mehr gesteigert als durch die Basis T1 Module. Dabei kann die Virusstärke auf ein Maximum von 40 gesteigert werden. Ein T2 Analyzer und eins der fortgeschrittenen Schiffe oder T3 Cruiser Subsystem sind dafür notwendig.

Die Slots unten in der Mitte des Fensters sind für Unterstützungssubsysteme vorgesehen.

|

|

|

|

|

|

|

Nodes und System Core

Unterstützungssubsysteme findet man gelegentlich nach dem Öffnen von Data Caches (Datenzwischenspeicher).

Drei davon kann man mit Linksklick aus dem geöffneten Cache in einen dieser Slots einfügen. Sie können nur in dem aktuellen Challenge eingesetzt werden.

Man beginnt an einem Leeren Node am Rand und muss mit Klick auf die verschlüsselten Nodes einen Weg zum System Core freilegen.

|

|

|

|

|

|

|

Defensive Subsystems

Einfaches Hindurchklicken ist jedoch nicht möglich. Nicht alle Nodes sind leer. Man begegnet oft Defense Subsystems. Auch Caches können statt leeren Nodes oder Unterstützungssubsystemen ein Subsystem beinhalten.

Wie der eigene Virus haben sie Coherence und Strength. Einige bieten zusätzlich noch störende Effekte. Die Anzahl, Stärke und Typenauswahl der Gegenwehrsysteme variiert mit der Sicherheitseinstufung des Sonnensystems.

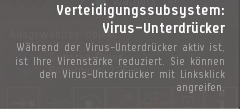

Diese Defenses werden mit Linksklick angegriffen. Dabei wird der Coherence (HP) des Gegners der Betrag der eigenen Virenstärke (dmg) abgezogen. Wenn dadurch der Gegner noch nicht besiegt wurde, verringert sich anschließend die Coherence des eigenen Virus um den Wert der Stärke des Gegners. Weil der eigene Virus zuerst zum Zug kommt, wird bei eigener Stärke ≧ Gegner Coherence kein Abzug durch die Defense mehr stattfinden. Wenn möglich, Anti-Virus und Firewall umgehen. Oft finden sich andere Wege zum Core, ohne dass man wertvolle Coherence verliert. Die Wiederherstellungsnode und der Virus-Unterdrücker sollten wegen der gezeigten negativen Effekte allerdings vorrangig beseitigt werden.

|

|

|

|

|

|

|

Support Subsystems

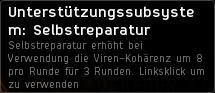

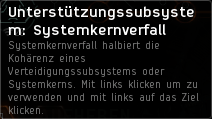

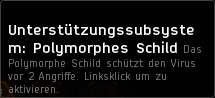

Unterstützungssubsysteme gibt es in vier Varianten.

Die erste gefundene Selbstreparatur kann oft sofort eingesetzt werden, denn der eigene Virus beginnt nie bei 100 % Coherence.

Systemkernverfall ist am nützlichsten, wenn der Gegner die doppelte Coherence gegenüber der eigenen Stärke hat.

Polymorphes Schild wehrt zweimal Schaden ab, ist also bei Defenses am hilfreichsten, die mehr als die dreifache Coherence der eigenen Virenstärke besitzen.

Die Effekte lassen sich auch kombinieren.

Bei den Subsystemen variiert die mögliche Stärke und Verwendbarkeit/Rundenanzahl.

Hinweise beim Aufdecken

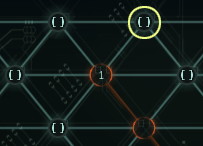

Beim Freilegen der verschlüsselten Nodes ist es möglich, dass für kurze Zeit eine Zahl innerhalb des Nodes angezeigt wird. Diese ist ein Hinweis auf

Beim Freilegen der verschlüsselten Nodes ist es möglich, dass für kurze Zeit eine Zahl innerhalb des Nodes angezeigt wird. Diese ist ein Hinweis auf

- Datenzwischenspeicher

- Support Subsystems

- Systemkern

Die Höhe der Zahl ist dabei die Entfernung zum Node, in dem sich das Objekt befindet. Bei einer 1 sind es direkt benachbarte, bei 5 einer derjenigen, der fünf „Sprünge” entfernt ist. Anhand der Zahl könnt Ihr feststellen, ob Ihr Euch beim weiteren Aufdecken der Nodes einem interessanten Punkt nähert.

Die Höhe der Zahl ist dabei die Entfernung zum Node, in dem sich das Objekt befindet. Bei einer 1 sind es direkt benachbarte, bei 5 einer derjenigen, der fünf „Sprünge” entfernt ist. Anhand der Zahl könnt Ihr feststellen, ob Ihr Euch beim weiteren Aufdecken der Nodes einem interessanten Punkt nähert.

Bei dem abgebildeten Einbruchsversuch sind hier zwei Ausschnitte, die einen Hinweis auf den Systemkern und ein Selbstreparatur Supportmodul boten – was man zu dem Zeitpunkt natürlich noch nicht weiß. Gelb markiert ist der Node, wo sich Support/Kern dann befanden. Weiter unten ist im Bild mit dem aufgedeckten Systemkern beides zu noch sehen.

Früher oder später ist der Core freigelegt. Unten Im Bild steht man mit 20 Stärke den 50 Coherence des Core gegenüber. Dieser wird also zweimal 10 Coherence vom eigenen Virus abziehen. Dieser hat mit 90 Punkten mehr als genug und nach drei Mausklicks ist die Challenge erfolgreich beendet. Ein Defense Subsystem konnten hier umgangen werden.

Die Farbgebung des System Core (grün, gelb rot) ergibt sich aus dem Anspruch der Challenge, beginnend mit grün für an der Systemsicherheit gemessen einfache Challenges, was auch Einfluss auf die Coherence des Core hat. Dies wiederholt sich in den drei Systemsicherheits-Bereichen. Auch innerhalb einer Site können die einzelnen Scatter Container unterschiedlich schwere Challenges und damit System Cores beherbergen.

Damit ist die Arbeit getan und der Container kann zum Looten geöffnet werden.

Skill

Rig

Slot 9